SASE

SASE: Sicherheit im Netzwerk

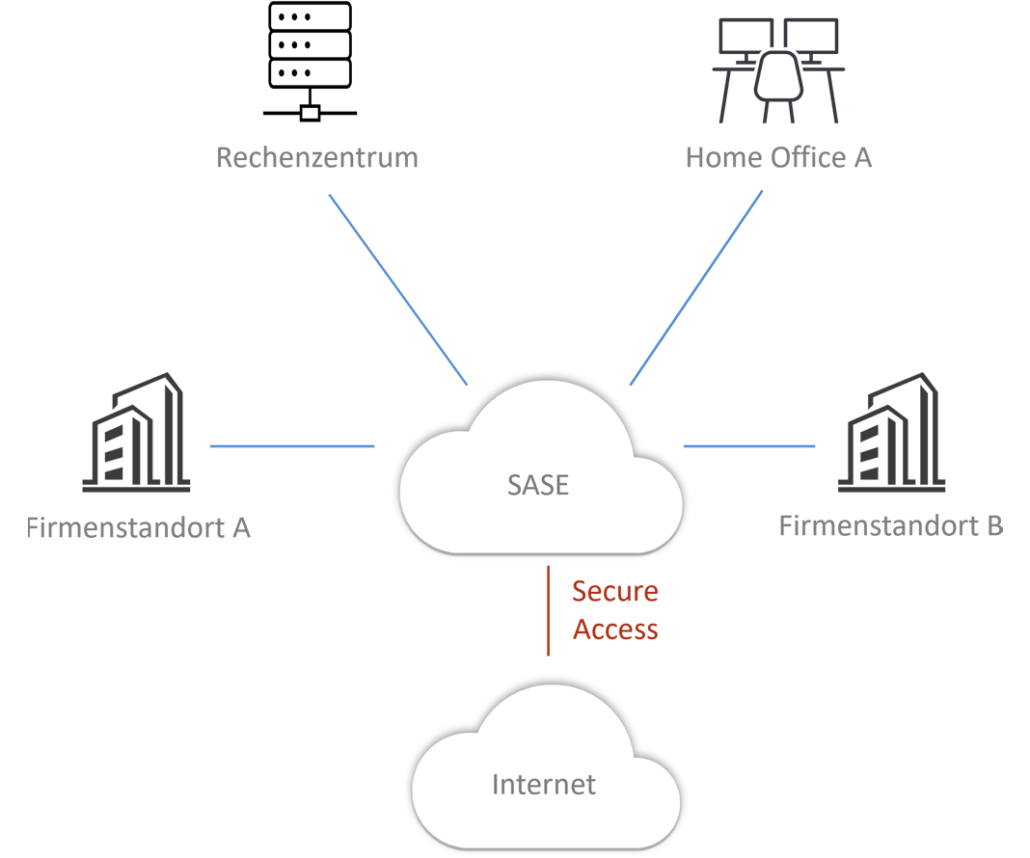

SASE (Secure Access Service Edge) ist ein cloudbasiertes Security-Konzept, welches WAN-Services mit Security-Funktionen kombiniert wobei die Sicherheitsfunktionen an den Netzwerkrand (Edge) verlagert werden. Dies wird den Sicherheitsanforderungen remote und in der Cloud arbeitender User gerecht. Bisherige, zentrale Sicherheitskonzepte in klassischen Hub&Spoke-Netzwerkstrukturen, werden durch SASE abgelöst.

Um so eine Architektur umzusetzen, müssen viele einzelne Elemente zu einer integrierten Lösung verschmolzen werden. Die Hauptbestandteile von SASE sind das SD-WAN und Security-Services wie das Secure-Web-Gateway (SWG), Firewall-as-a-Service (FWaaS), Zero-Trust-Network-Access (ZTNA), sicheres DNS sowie Cloud-Access-Security-Broker (CASB), welche alle in einem umfassenden Security-Stack vereint werden.

GET STARTED: Vereinbaren Sie Ihre individuelle Beratung

Wir beraten Sie bei der Auswahl und Implementierung zu SASE. Unsere Experten haben langjährige Erfahrung in der Analyse Ihrer Anforderungen und dem Vergleich der vielen Anbieter um die beste Lösung für Ihr Unternehmen zu finden.

Idee und Funktionsweise von SASE

Der Grundgedanke von SASE ist, dass das Zentrum der Sicherheits-Architektur nicht mehr das eigene Rechenzentrum ist. Unternehmen bedienen sich mehrerer Rechenzentren und einer Vielzahl von cloudbasierten Services und Internetdiensten.

Die zentral definierbaren Security-Policies wirken lokal am Netzwerkzugang (Edge) und die Security-Richtlinien beziehen sich auf Kontext und Identitäten. Die softwaredefinierte WAN-Infrastruktur ist flexibel in der Bereitstellung und Anpassung. Gemäß ihrer Wichtigkeit oder Dringlichkeit lassen sich übertragene Daten priorisieren. Service- und Anwendungszugriffe erfolgen grundsätzlich über die Cloud Infrastruktur des Anbieters.

Am PoP (Point of Presence) findet die Überprüfung des Verkehrs statt und wird entweder ins globale SASE-WAN oder Internet geleitet. Zu dem identitätsabhängigen Zugang für User gibt es den Zero-Trust-Network-Access auch für IoT-Devices.

Vorteile von SASE

-

Weniger Komplexität

Verringerung der Komplexität durch Vereinfachung von Administration und Steuerung -

Minimierte Sicherheitsrisiken

Über SASE-Kernfunktionen wie Cloud-Access-Security-Broker und Secure-Web-Gateway -

Verbessertes Zugangserlebnis

Verbesserte Leistung und nahtlose Verbindungen für Ihre Mitarbeit, unabhängig von Ort und Geräteart -

Vollständige Integration

verwendbar als zentrales cloudfähiges Sicherheitssystem, welches die Sicherheit und Transparenz Ihrer Cloud-Anwendungen integriert -

Mehr Kontrolle

ausgeklügelte Überwachung bietet tiefen Einblick in die Sicherheit der Benutzer und die Leistung der Unternehmensnetzwerkdienste -

Multi-Cloud

SASE-Framework ermöglicht eine Multi-Cloud-Strategie schnell umzusetzen und bietet ein Sicherheitsmodell, das Ihre wichtigsten Ressourcen schützt

Welche SASE Modelle gibt es?

Die verschiedenen Möglichkeiten, wie auch Sie zukünftig auf SASE setzen können:

Cloud native SASE

Bei Cloud-nativen SASE werden sämtliche Network- und Security-Services über die Cloud bereitgestellt. Die On-Premise-Infrastruktur ist ein kleines Hardwaregerät, welches das Bindeglied zur Cloud-Instanz ist. Einige SASE-Provider bieten auch Software-Clients an, womit Rechner oder IoT-Endpunkte direkt mit der Cloud verbunden werden.

✓ Der Vorteil:

Selbst einzelne Geräte können mit Netzwerk- und Sicherheitsservices auf Unternehmensebene versorgt werden.

✖ Der Nachteil:

Da alle Sicherheitsüberprüfungen in der Cloud vollzogen werde, führt SASE zu einem enormen Netzwerk-Traffic in größeren Umgebungen. Daher eignet sich dieses Modell besser für verteilte Unternehmen mit etlichen kleinen Einheiten, also Zweigstellen oder Filialen, z.B. Versicherungs- oder Retailunternehmen.

Cloud-managed On-Premise SASE

SASE lässt sich aus der Cloud managen und alle Filialen benutzen weiterhin ihre eigenen Router, Unified-Treat-Management-Systeme, Firewalls und andere Sicherheitsvorrichtungen.

✓ Der Vorteil:

Da die Sicherheitsprüfungen auf lokaler Ebene stattfinden, steigt in der weitläufigen Umgebung die Performance.

✖ Der Nachteil:

Jede Filiale muss vor Ort mit entsprechender Hardware ausgestattet werden. Jedoch kann ein Cloud-managed-On-Premise-SASE Ihre Investition auch schützen, da Sie im Falle bereits neu angeschaffter Router, Firewalls und andere Geräte diese weiter nutzen können.

Dieses Modell eignet sich für Unternehmen mit bis zu tausenden Mitarbeitern in einer Umgebung, wie z.B. im Gesundheitswesen oder welche die einen Do-it-Yourself Ansatz vorziehen.

Managed SASE

SASE bietet eine Vielzahl an Vorteilen, aber verkompliziert gleichzeitig das WAN. Netzwerk-Profis stehen vor vielen Fragen, z.B. wie Sicherheits-Funktionalitäten ausgerollt oder Benutzerprofile angelegt werden sollen. Dieses Fachwissen steht nicht allen Unternehmen intern zur Verfügung.

Mit Managed SASE konfiguriert und betreibt ein professioneller Dienstleister das Netzwerk, wasg einen gewissen Kontrollverlust mit sich bringt. Mittlerweile bieten manche Managed Service Provider (MSP) Co-Managed Services an. Sie können entscheiden was an den MSP ausgelagert wird und was nicht. Diese Variante empfiehlt sich für Unternehmen, die eine rasche Umstellung wünschen und den möglichen Kontrollverlust in Kauf nehmen.

Hybride Optionen

Zahlreiche Unternehmen, v.a. die großen, werden sich für eine Hybrid-Lösung entscheiden und die Kombination von Cloud-native, mit On-Premise SASE wählen. Beispielsweise eine weltweit agierende Kanzlei mit mehreren Standorten in jedem Land und tausenden Mitarbeitern.

Für vor Ort Büros verwenden sie eine On-Premise-Sicherheits-Infrastruktur und Remote arbeitende User, werden über einen Cloud-nativen Dienst eingebunden.